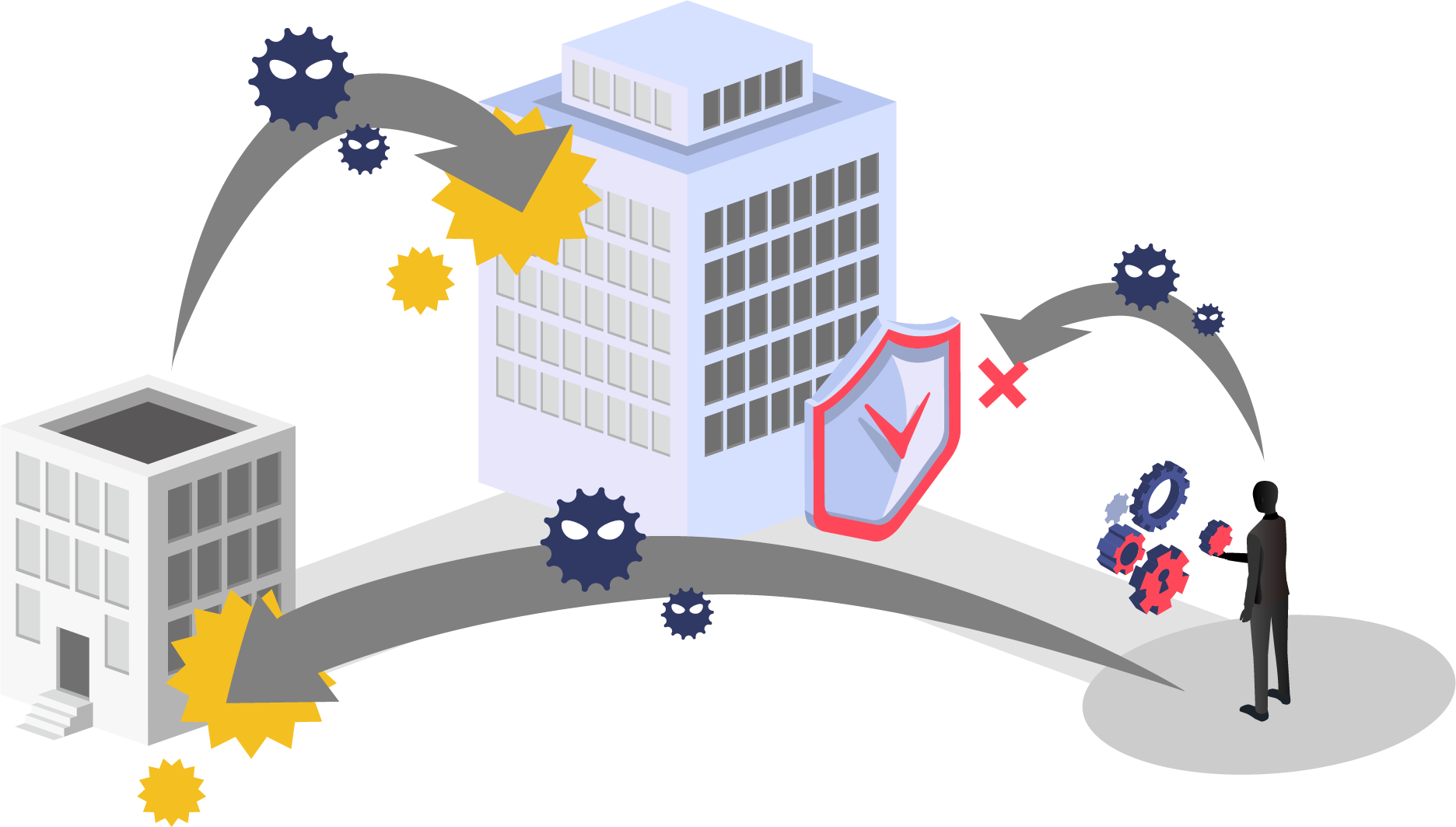

脅威となる「サプライチェーン攻撃」

サプライチェーン攻撃とは、企業の取引先やパートナー企業など、サプライチェーンに関わる企業を標的にし、そこを踏み台として最終的に本来の標的企業へ侵入する攻撃手法です。

セキュリティ対策が十分でない企業を経由することで、本来は強固なセキュリティを持つ大企業にも攻撃を拡大できる点が特徴です。

近年、この手法による被害は急増しており、情報処理推進機構(IPA)が発表する情報セキュリティ10大脅威 2026でも、サプライチェーン攻撃は上位にランクインするなど、いま最も警戒すべきサイバーリスクのひとつとなっています。

「セキュリティ対策評価制度(SCS評価制度)」

サプライチェーン攻撃に対抗するためには取引先や関連会社のセキュリティ強化が不可欠ですが、いままで明確なガイドラインが存在しなかったため、明確な対策を実施することに課題が残されていました

こうした課題を解決するために整備されたのが、サプライチェーン全体のセキュリティを“見える化”する制度である「セキュリティ対策評価制度(以下SCS評価制度)」です。

「SCS評価制度」の概要

セキュリティ対策状況を ★3〜★5の3段階で可視化。

業界横断の統一基準により、重複対応を削減し、発注企業が求めるセキュリティレベルを明確化させています。

また、本制度はSECURITY ACTION(★1・★2)に続く位置づけとして、★3からスタートする制度となっています。

★3 |

|---|

対象 中小企業を中心とした一般的な サプライチェーン企業 |

主な要件 ・一般的なサイバー攻撃への対応力 ・役割、責任の明確化 ・インシデント対応手順の整備 |

評価方法 自己評価+ セキュリティ専門家による確認 |

★4 |

|---|

対象 業務停止、機密漏洩が 広範囲に影響する企業 |

主な要件 ・★3要件に加え、被害拡大防止策 ・攻撃者の目的遂行リスク低減 ・取引先のセキュリティ状況把握 |

評価方法 評価機関による 第三者審査(文書、実地、技術) |

★5 |

|---|

対象 政府機関、重要インフラ 関連企業 |

主な要件 ・最高水準のセキュリティ対策 ・詳細は2026年度以降に策定予定 |

評価方法 評価基準、スキームともに 2026年度以降に検討 |

「★3 Basic」概要

★3では、以下のような内容が盛り込まれます。

★4は、★3要件をすべて満たした上で、評価機関による第三者審査(文書確認・実地審査・技術検証)が求められます

★3を取得していることが前提の内容なので、 まずは★3の取得ををめざすことから始めましょう。

まず目指すべきは「★3 Basic」

★4・★5は高度な対策と第三者評価が必要ですが、★3はすべての企業に求められる“最低限のセキュリティ水準”。

そのため、まずは★3の取得を目指すことが現実的かつ重要なステップとなります。

公開されている要求事項を確認すると、製品導入でカバーできる項目もある一方で多くが運用・ルール整備に関する内容です。

特に★3の26項目のうち、17項目がドキュメント整備や運用設計に関わる内容です。

★3取得のためのチェックシート配布中!

実際の取得に向けて

★3取得に向けた現実的なステップ

現状把握

体制整備

対策実施

評価申請

STEP

01

現状把握

・IT資産(PCやサーバー、クラウド、IoT機器)の棚卸し実施 ・現行セキュリティ規程・マニュアルの有無確認

・★3要求事項チェックリストとのギャップ分析

STEP

02

体制整備

・担当者・責任者のアサイン(CISO相当の設置も検討) ・セキュリティ方針の策定または更新 ・インシデント対応手順書の作成・見直し

STEP

03

対策実施

・多要素認証の導入・パッチ管理の自動化 ・バックアップ体制・事業継続計画の整備 ・取引先管理リスト・契約書の見直し

STEP

04

評価申請

・対策状況評価シートへの記入 ・セキュリティ専門家による確認・助言取得 ・経営層の適合宣言 → 登録機関へ申請

各ステップの解説

STEP | 01 |

現状把握

運用を始めるにしても、セキュリティを新たに導入するにしても

まず現在の環境を把握しておくことは非常に大切です。

宝情報ではIT資産など運用に活用いただける製品を取り扱いしています。

STEP | 02 |

体制整備

現状が把握でき、改善すべき点が浮上してきてから、

セキュリティ方針などのドキュメント類の改善に向けて進めていきます。

段階的なドキュメント類の整備の道しるべとして

SECURITY ACTIONなどのフレームワーク活用も有効です。

STEP | 03 |

対策実施

ドキュメント類の整備が完了したら、運用では難しい領域をツールで補完することを検討します。

ツールでの補完が検討される箇所は多要素認証やパッチ管理、バックアップなどですが、環境によって適するところは異なります。

STEP | 04 |

評価申請

必要要件を満たしたうえで申請へ。

更新制なので、一回審査をすればすべて終わりというわけではなく

PDCAサイクルを常に回し続ける環境作りが肝心です。

★3取得のためのチェックシート配布中!

よくあるご質問

Q. | 対応にかかるコストや期間はどのくらいですか? |

|---|---|

A. | 企業の現状(既に対策済みかゼロベースか)によって大きく異なることが予想されます。自己評価シートの記入のみであれば数日〜数週間、脆弱性の改修やISMS認証などの取得まで行う場合は、数ヶ月から1年以上の期間と設備投資・コンサルティング費用が発生することも想定されます。優先度の高い対策から着手することで、コストと期間を段階的に管理できると考えられます。 |

Q. | 制度のアップデート頻度はどのくらいですか? |

|---|---|

A. | サイバー攻撃の手口は日々進化しているため、評価基準についても1〜2年単位での見直しが想定されます。一度対応して終わりではなく、ランサムウェア・サプライチェーン攻撃・クラウド環境のリスクなど最新の脅威に対応するため、定期的な再評価や対策の継続的な更新は必要になるものと思われます。 |

Q. | 評価への対応窓口は社内のどの部署が担うべきですか? |

|---|---|

A. | 情報システム部門が主担当となることが想定されますが、セキュリティ規定の整備には総務・法務、実際の業務フローの確認には各事業部門の協力が不可欠となる見込みです。回答の最終承認は経営層が行うことが望ましく、組織横断での対応体制を整えておくことを推奨します。 |

※本ページの内容は2026 年4 月時点での経済産業省の公表情報に基づき作成しております。運用開始時点の制度内容とは合致しない可能性があることをあらかじめご了承ください。

成功のポイント

無理をしない段階的な対応と、運用とツールのバランスをとることで継続できる体制を構築することが大切です。

制度対応は一度きりではなく、継続的な運用と改善が求められます。

そのため、

・技術だけでなく運用も理解している

・段階的な導入を支援できる

・複数領域を横断して対応できる

上記を満たすパートナー選びが大切です。

宝情報におまかせください

01 |

長年の実績を誇るディストリビューション

宝情報は長年セキュリティベンダーのディストリビューターとして製品を販売してきた実績があります。

特に、中小企業向けの製品について長年の知見があり、ユーザ様にフィットした製品のご提案が可能です。

02 |

専任チームによる充実のサポート

宝情報では、販売代理店様のサポート専門の部門として、常時20名以上のエンジニアを配置しています。豊富な専門知識・ノウハウを持ったエンジニアがリモートでユーザー様の運用をサポート。 設置・設定等の導入支援から、問い合わせ・故障・交換対応などの販売後の運用支援まで、販売代理店様の保守・サポートの負荷を低減することができるのが特徴です。

★3取得のためのチェックシート配布中!