ネットワーク内部のマルウェア拡散を防止

近年、サイバー攻撃は巧妙化しており、脅威の侵入を完全に防ぐのは困難です。

そのため、脅威の「侵入」防止だけでなく、侵入した脅威の「拡散」防止対策も不可欠となっています。

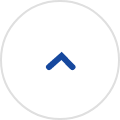

「SubGate アクセスポイント」は、ネットワーク内部のマルウェア拡散を防止するアクセスポイントです。社内の感染拡大を防止し、ビジネスの継続性を確保します。

マルウェアの拡散防止

社内ネットワークに侵入したマルウェアは、脆弱性がある端末を探し出し感染経路としていきます。

SubGateは、マルウェアが発する通信を断つことで二次感染を防ぎ、被害を最小限に食い止めます。

導入前

持ち込みPCや個人のセキュリティ要件を満たしていないモバイル端末などがウイルスに感染していた場合、同一のWi-Fiを利用している他の端末へ感染が拡大する恐れがあります。

導入後

アクセスポイントをSubGateへ置き換えることで、接続時に端末の安全性を自動判定し、基準を満たさない端末の接続を即座に遮断します。これにより、無線経由の二次感染リスクを根本から排除します。

機能 | 01 |

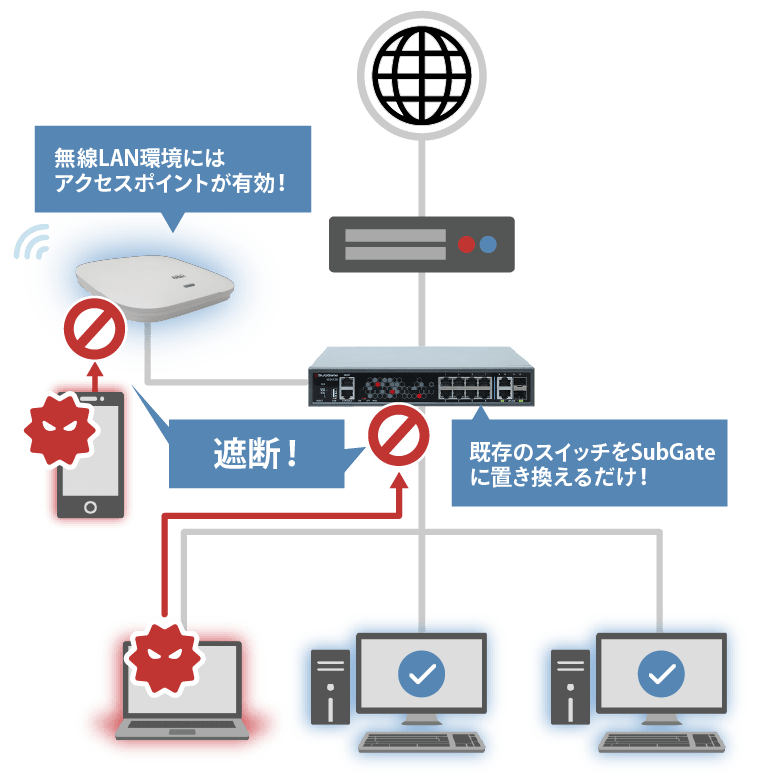

有害トラフィックによる攻撃を遮断

大量のパケットを送り特定のマシン機能を停止させるDoS攻撃・DDoS攻撃や、ネットワークの負荷を上げるような攻撃など、有害なパケットを検知し、遮断します。

検査エンジンには、独自の振る舞い型エンジンである「MDSエンジン」を採用。危険な通信だけを排除するため、業務への影響を最小限に抑えられます。

機能 | 02 |

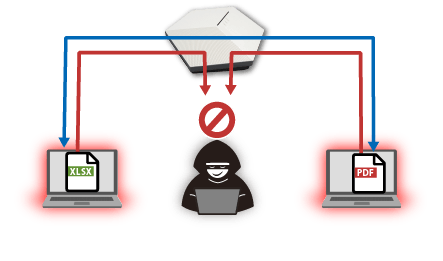

通信傍受を遮断

(ARPスプーフィング攻撃対策)

通信傍受の代表的な攻撃であるARPスプーフィング攻撃を検知・遮断します。

ファイルの情報や、IP電話の盗聴・テレビ会議の内容・監視カメラのデータのハッキングによる情報漏洩を防止します。

製品ラインナップ・仕様

SubGate AP

WSG-3500AX | ||

|---|---|---|

H/W | Model | WSG-3500AX |

Antennas | Built-In | |

Power Supply | 1+1(PD) | |

インターフェース | Console Port | 1(USB Type B) |

10/100/1000 Base-T | N/A | |

10/100/1G/2.5g/5GBase-T | 2 | |

USB 3.0 | 1 | |

Wireless | protocol | 802.11a/b/g/n/ac/ax |

Security | WPA/WPA2 | |

encryption | CCMP(AES),TKIP | |

PoE | only PowerDevice | 802.3at/bt(PD) |

寸法/重量 | 消費電力 | 26.3 |

Width (mm) | 225 | |

Height (mm) | 60 | |

Depth (mm) | 195 | |

Weight (kg) | 0.96 | |

セキュリティ商材の提案力をもっと強化しませんか?

宝情報がサポートします

セキュリティソリューションの

資料はこちらから

お気軽に

お問い合わせください

お電話でのお問い合わせはこちら

平日 10時~17時30分