標的型攻撃に特化した次世代エンドポイントセキュリティ

FFRI yarai(エフエフアールアイ ヤライ)は、従来のようなウイルス定義ファイルを利用せず、プログラムファイルの振る舞いからウイルス検知をする標的型攻撃に特化したウイルス対策ソフトです。

「ゼロデイ攻撃」や「亜種による攻撃」といった定義ファイル型のソフトでは検知できない攻撃に対しても、5つの振る舞い防御エンジンでクライアントPCを多層防御します。

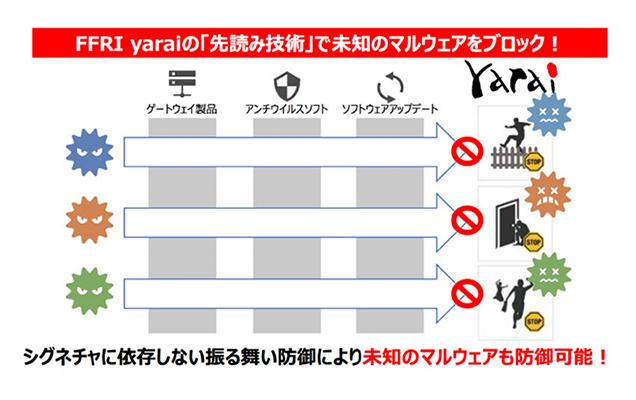

従来のセキュリティは「後追い技術」

シグネチャやパターンマッチングベースの従来のセキュリティは、いわば「指名手配写真」による後追いの検知です。常に新しい種類のマルウェアや脆弱性攻撃が使われる中では、後追い技術だけでは未知の脅威を捕捉しきれません。

「先読み技術」で未知の脅威に対抗

FFRI yaraiはシグネチャを持ちません。「先読み技術」である振る舞い防御エンジンによって攻撃者の「悪意」を捕捉することで、未知のマルウェアによる攻撃を検知・防御します。

FFRI yaraiの特徴

未知のマルウェアを検知

シグネチャに依存することなく未知のマルウェアによる攻撃を検知・防御。

インターネット接続不要

シグネチャが必要ないのでオフライン環境でも検知力は変わりません。※

※Cloud版の場合、クラウド管理サーバーとの接続の為にインターネット接続が必須となります。

定期スキャン不要!軽い!

毎日定期スキャンする必要がないのでパソコンへの負担が少なく快適に操作。

純国産セキュリティ製品

純国産の技術で開発した製品で官公庁や金融機関での採用実績多数。

未知のマルウェアを多数検出

FFRI yaraiには豊富な防御実績があります。

話題になった「あの」マルウェアも被害発生以前にリリースされたバージョンで検知、防御しました。

| 発生報道時期 | 防御エンジンリリース時期 | 脅威の種類 | 未知の脅威および標的型攻撃 |

|---|---|---|---|

| 2023年3月 | 2021年10月 | Emotet | 2023年3月版 (OneNoteファイル形式Downloader) |

| 2022年11月 | 2021年10月 | 2022年11月版 | |

| 2022年6月 | 2021年5月 | 2022年6月版 | |

| 2024年6月 | 2020年4月 | ランサムウェア | 「BlackSuit Ransomware」 KADOKAWA様なども被害 |

| 2022年10月 | 2020年4月 | 「Elbie Ransomware」 大阪急性期・総合医療センター様が被害 | |

| 2022年3月 | 2019年1月 | 「RobinHood」 トヨタ自動車の工場停止につながった、 小島プレス工業を攻撃したランサムウェア | |

| 2021年9月 | 2021年5月 | 特定のイベントや 事象に関連する攻撃 | ワクチン予約を装うフィッシングサイトに関するマルウェア |

| 2021年7月 | 2019年1月 | 東京オリンピックに関係する日本語のファイル名をもつマルウェア | |

| 2017年8月 | 2016年10月 | 標的型攻撃 | 国内防衛産業を標的としたマルウェア |

| 2015年6月 | 2014年8月 | 日本年金機構を狙ったマルウェア「Emdivi」 |

取扱製品

| FFRI yarai | FFRI yarai Cloud版 | |

|---|---|---|

| 最低ライセンス期間 | 1年間 | 1ヶ月間 |

| コンソールの構築 | 無くても動作可能 ※統合管理する場合は、別途構築が必要。 | 必要 |

| クライアントのインターネット接続 | 不要 | 必要 |

| クライアント保護機能 | 同等 | |

動作環境

| 対応OS |

Windows 10 Windows 11 Windows Server 2016 Windows Server 2019 Windows Server 2022 |

|---|---|

| CPU | Intel/AMD製 CPU 1GHz以上 (デュアルコア必須) |

| メモリ | Windows 10:2GB 以上 Windows 11:4GB 以上 |

| HDD | 1GB以上の空き容量 |

| ファイルシステム | システムドライブ、インストールドライブはNTFS必須 |

| 仮想環境 | 動作可能 |

同居可能なウイルス対策ソフト(メーカー名)

Microsoft, TrendMicro, Symantec, Trellix, ESET, WithSecure, Sophos※詳細な製品名、バージョン情報についてはFFRI社のウェブサイト(外部リンク)をご確認ください